O termo hacker de computador de 1963

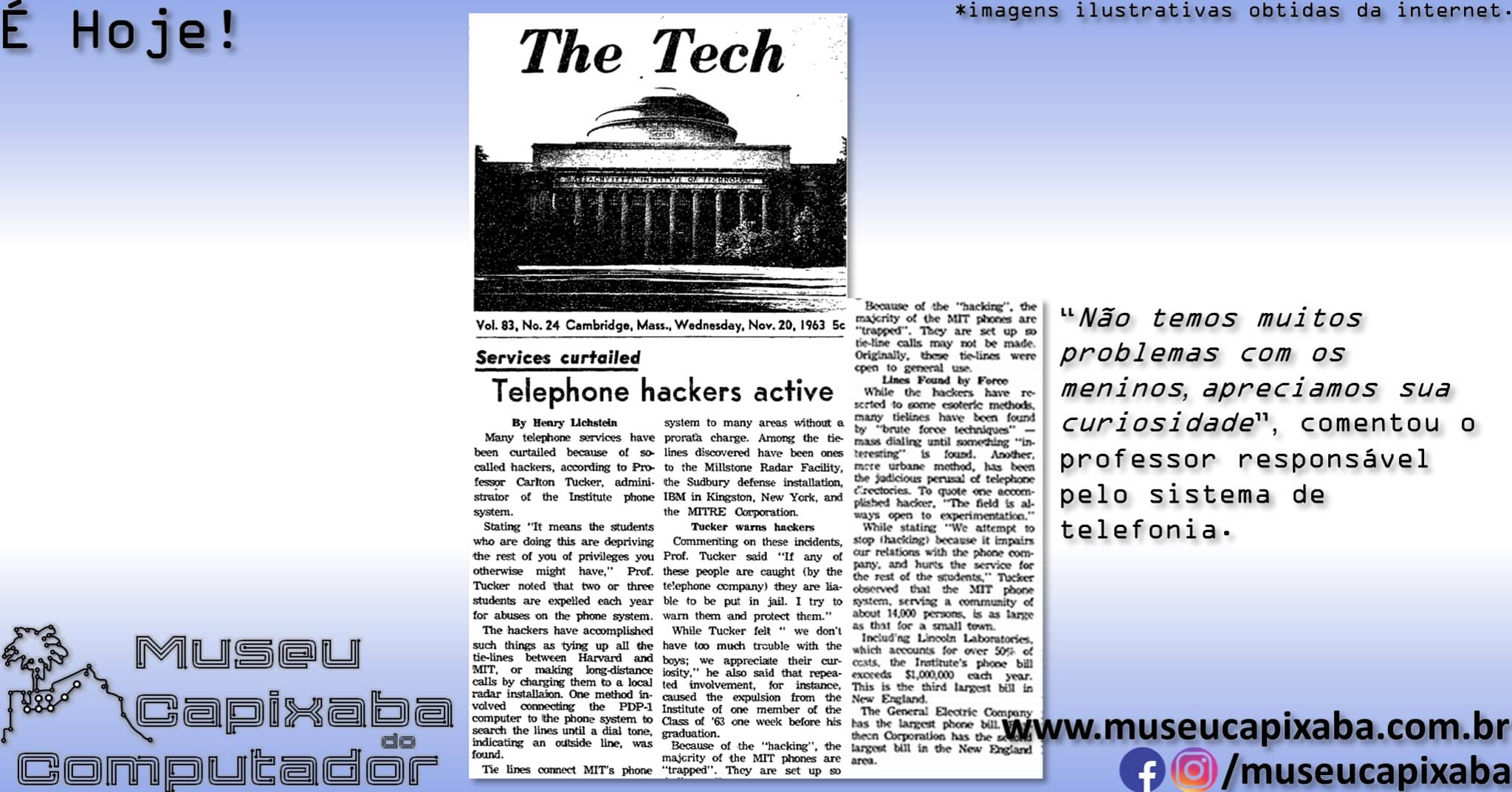

Em 20 de novembro de 1963, no jornal estudantil do MIT “The Tech”, do Instituto de Tecnologia de Massachusetts dos EUA, o termo “hacker” era associado ao mundo dos computadores pela primeira vez na história.

O conhecido termo “hacker” é atualmente utilizado, comumente associado a uma conotação negativa, quando desejamos nos referir às pessoas que invadem sistemas de computadores ou redes dados, com fins não muito nobres.

Mas nem sempre foi assim.

A origem da expressão remonta ao século passado, quando o termo inglês hack (cortar algo grosseiramente; gambiarra) era usado apenas para designar uma solução criativa ou elegante para um problema qualquer.

Mas seria no Instituto de Tecnologia de Massachusetts (MIT) que a palavra, até então usada para designar pegadinhas, trotes ou brincadeiras feitas pelos estudantes, passaria a ser associada ao mundo dos computadores.

Foi ali que, no dia de hoje, o termo “hacker” teria sido usado pela primeira vez com esta conotação no jornal estudantil “The Tech”, que publicou matéria com o título “Hackers de telefone ativos”.

O artigo falava sobre um grupo de alunos que havia invadido o sistema telefônico do campus e feito ligações gratuitas para vários lugares do mundo, descrevendo as “façanhas” desses hackers, que usavam conhecimentos de eletrônica e programação para explorar as falhas do sistema, adotando pseudônimos como “The Midnight Skulker” ou “The Lone Ranger” para se identificar.

O artigo relatava que os hackers não tinham intenção de causar danos ou prejuízos, mas apenas de se divertir e demonstrar suas habilidades, afirmando que não eram criminosos, mas sim “pesquisadores amadores”.

Esses indivíduos compartilhavam um interesse apaixonado em explorar os sistemas computacionais para entender melhor seu funcionamento e potencial, vendo a atividade como uma forma de aprendizado e desafio intelectual, muitas vezes contribuindo para o desenvolvimento de novas técnicas e melhorias nos sistemas.

Registros apontam que o artigo do jornal “The Tech” teria sido o primeiro registro histórico escrito da palavra hacker vinculada no mundo dos computadores, cujo significado posteriormente se alteraria significativamente.

Com o passar dos anos, o termo foi se popularizando e se diversificando, abrangendo diferentes áreas da computação e da tecnologia, existindo hoje hackers de vários tipos, como:

- Hackers do Bem ou do “Chapéu Branco” (White Hat): Esses hackers são especialistas em segurança que usam suas habilidades para proteger sistemas e redes. Trabalham em empresas, agências governamentais ou como consultores para identificar vulnerabilidades e fortalecer a segurança.

- Hackers Éticos (Ethical Hackers): Muitas vezes, usada de forma intercambiável com “hackers do bem”, essa categoria envolve hackers que têm permissão legal para testar a segurança de sistemas.

- Hackers Maliciosos ou do “Chapéu preto” (Black Hat): Esses hackers exploram vulnerabilidades em sistemas para ganho pessoal, muitas vezes envolvendo atividades ilegais. São responsáveis por ciberataques, roubo de dados e outras atividades prejudiciais.

- Hackers do Chapéu Cinza (Gray Hat): Esses hackers estão em algum lugar entre os white hats eos black hats, podendo violar sistemas sem permissão, mas geralmente com intenções benignas, como alertar sobre vulnerabilidades.

- Hacker de Elite (Elite Hacker): hackers de extrema habilidade, reconhecidos pela comunidade e com um elevado “status”.

- Hacktivistas: Hackers que buscam promover causas sociais ou políticas usando suas habilidades. Podem realizar ataques cibernéticos para chamar a atenção para questões específicas.

- Crackers: Embora não seja um termo exclusivo para hackers, os crackers estão envolvidos em quebrar proteções de software para distribuir cópias ilegais ou realizar atividades maliciosas.

- Phreakers: termo que combina as palavras “phone” e “freak” (maluco ou anormal), designando um hacker especializado em sistemas de telefonia, seja móvel ou fixa.

- Script Kiddies: São indivíduos com conhecimento limitado que utilizam ferramentas e scripts desenvolvidos por outros para realizar ataques e que geralmente não têm compreensão profunda dos sistemas que estão comprometendo.

- Novato (Newbie): Termo pejorativo que designa um hacker principiante.

- Hackers de Estado (State-Sponsored Hackers): Esses hackers trabalham para governos e estão envolvidos em atividades cibernéticas, como espionagem, sabotagem ou guerra cibernética.

- Hackers de Competição (Hackers Competitivos): Envolvidos em competições de hacking ético ou “capture a bandeira” (Capture The Flag), onde competem para resolver desafios de segurança.

- Engenheiros Sociais (Social Engineers): Embora não sejam tradicionalmente considerados hackers, os social engineers manipulam pessoas para obter informações confidenciais, o que pode envolver phishing, engenharia social e outras técnicas.

No fundo, todos compartilham uma característica em comum: a paixão por resolver problemas e criar coisas novas.

E você, o que pensa sobre a atividade dos hackers?

Clique aqui e deixe seu comentário no final desta postagem! Sua participação é muito importante pra nós!

Vídeo(s):

*legendas disponíveis nos controles do Youtube, na opção “⚙ >> Legendas/CC >> Traduzir automaticamente”.

Mais em:

- Filme Hackers – Piratas de Computador – Hackers de 1995

- Filme Jogos de Guerra – Wargames de 1983

- Filme Matrix – The Matrix de 1999

- O Computerized Bulletin Board System CBBS de 1978

- A expressão “vírus de computador” de 1983

- Edward Snowden revela o vazamento de dados sigilosos do governo dos EUA em 2013

- A quebra do sistema de criptografia DES em 1997

- O sistema criptográfico RSA de 1983

- O vírus de computador MyDoom de 2004

*As imagens utilizadas nesta postagem são meramente ilustrativas e foram obtidas da internet.

Quer nos ajudar com doações de itens para o acervo do Museu Capixaba do Computador – MCC?

Entre em contato conosco por meio dos canais de comunicação identificados nos ícones abaixo, ou ainda por quaisquer uma das nossas redes sociais listadas no topo da página.

As doações também poderão ser entregues diretamente na sede do museu, neste endereço.

Para refrescar a memória e te ajudar a identificar alguns itens que buscamos, aqui você encontra nosso álbum de “Procura-se” .

Colabore você também com o primeiro museu capixaba dedicado à memória da tecnologia da informação!

Doe seus itens sem uso. Você ajuda a natureza e dá uma finalidade socialmente útil pra eles!